Con la ciberseguridad de los sistemas IoT como eje central, el proyecto europeo IoTAC llevará a cabo el desarrollo de una arquitectura de IoT segura y respetuosa con la privacidad de datos, facilitando la creación de entornos de servicio de IoT más resistentes. Esta tecnología se puede aplicar a los edificios inteligentes, industria/comercio, así como aerotransporte y automotriz.

Las características principales del sistema IoTAC son la implementación de una puerta de enlace segura, aplicaciones de seguridad en tiempo de ejecución y plataformas de servicio basadas en la nube. Además, se ha dado un enfoque de múltiples capas y se ha creado un marco de seguridad que cubre todos los aspectos del desarrollo del sistema, desde la especificación de requisitos, pasando por el diseño, desarrollo y pruebas, hasta la certificación con KPIs asociados y medidas de validación.

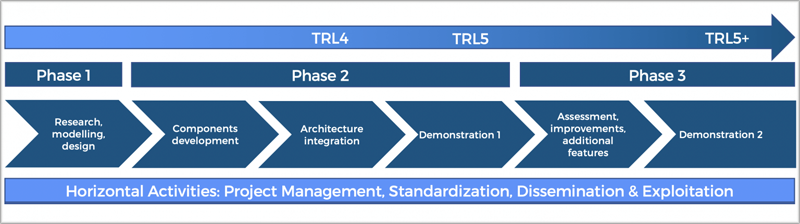

Con un presupuesto de 4.999.995 euros, financiados íntegramente por el programa de investigación e innovación Horizonte 2020 de la Unión Europea, el proyecto IoTAC se desarrollará en tres años (septiembre de 2020-agosto de 2023) y cuenta con un consorcio, liderado por Atos Consulting (Hungría), compuesto por 13 entidades procedentes de Grecia, España, Alemania, Hungría, Luxemburgo, Polonia y Francia. La presencia española está representada por la Fundación Tecnalia Investigación e Innovación y Kaspersky Lab.

El propósito del marco de IoTAC es facilitar la producción de sistemas de IoT más seguros mediante un enfoque basado en la integración de la seguridad tanto a nivel de arquitectura de IoT como a nivel de aplicaciones de software que se ejecutan en sus diversos componentes.

Arquitectura de IoTAC

Las principales prioridades de la arquitectura de IoTAC es mantener la privacidad y la seguridad de los datos tanto a nivel hardware como de software. Para ello, se ha optado por incluir contramedidas de seguridad, una combinación de tecnologías de vanguardia y nuevos procesos y flujos de trabajos seguros.

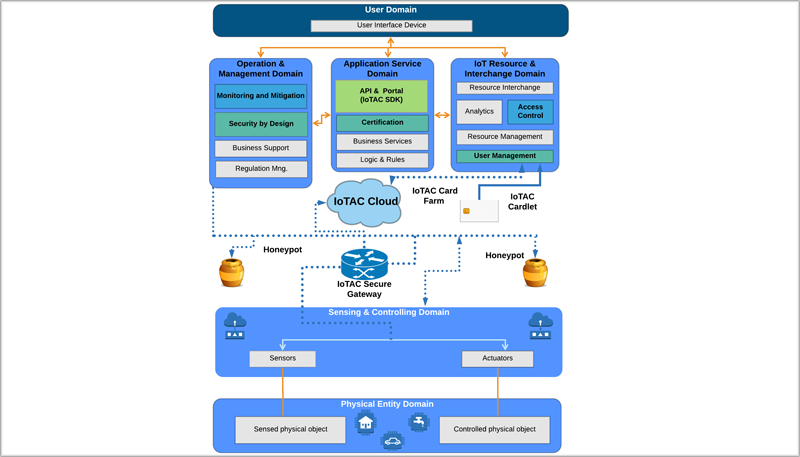

El consorcio ha seleccionado la arquitectura de referencia de IoT ISO/IEC CD 30141 como punto de partida, ya que consta de seis dominios principales, descompuestos en una serie de componentes funcionales intradominio. Esta arquitectura es considerada una parte clave del diseño del sistema, ya que integra la función de seguridad.

IoTAC contará con una plataforma de soporte IoT, encargada de integrar la seguridad en cada paso del ciclo de vida del desarrollo de software y de evaluar las aplicaciones que se ejecutan en la arquitectura de IoT. La seguridad de la propia plataforma se consigue con la extensión de la arquitectura de referencia a través de un conjunto de características de seguridad innovadoras.

En el esquema se representan en color verde claro los componentes funcionales basados en estándares que formarán parte de la plataforma IoTAC, en verde más oscuro se muestran los nuevos componentes introducidos que apoyarán los conceptos y mecanismos novedosos, mientras que en color azul se marcan los componentes existentes que serán modificados o mejorados.

El proyecto llevará a cabo dos vías de desarrollo paralelas. La primera vía se centrará en desarrollar los dominios que extenderán la arquitectura de referencia, como cardlets, honeypots, pasarela de seguridad, capa de control y monitoreo, etc. La segunda vía se enfocará en el diseño y desarrollo de las plataformas IoTAC Software Security by Design (SSD) y Security Assurance Model (SAM), para la generación de aplicaciones de software IoT más seguras.

En el procedimiento de evaluación y certificación del nivel de seguridad de las plataformas IoT y de las aplicaciones de software, ambas vías se unirán. Por otro lado, IoTAC también creará un SDK y una API para ayudar a los usuarios a crear servicios de IoT más seguros con el menor esfuerzo basándose en la arquitectura de IoTAC.

Dominios de la arquitectura de referencia

Para aumentar la seguridad de los sistemas IoT, la arquitectura de referencia se mejorará a través de seis dominios. El primer dominio es la plataforma SSD, que permitirá a los desarrolladores garantizar la definición correcta de los requisitos de seguridad y la adherencia de la aplicación de software de IoT producida a los requisitos originalmente definidos, evaluar el nivel de seguridad de la aplicación de software de IoT y proporcionar recomendaciones para mejorar la seguridad.

El segundo módulo es la plataforma SAM, que proporcionará un procedimiento de certificación formal expuesto como un servicio, para realizar una evaluación de los dispositivos y sistemas enviados, al tiempo que emitirá certificados sobre su cumplimiento con las especificaciones de seguridad de IoT del marco de IoTAC.

Otro de los elementos esenciales de la arquitectura de referencia es el control de acceso de front-end, encargado de la autentificación y autorización del usuario a través de la incorporación de un elemento seguro, como tarjetas con chip, TEE, token seguro, tarjeta de usuario y KPI. Las credenciales del usuario se almacenarán en el elemento seguro del usuario, aportando una mayor privacidad y seguridad al no estar esta información online.

Por su parte, el componente honeypots tendrá el propósito de atraer la atención de posibles ciberdelincuentes hacia un entorno específico que no forma parte del sistema real, con el objetivo de reducir los ataques a dicho sistema. Asimismo, se realizará un seguimiento de los hackers para comprender mejor su comportamiento, lo que permitirá la adopción de contramedidas de seguridad adecuadas.

La puerta de enlace de seguridad de Kaspersky, el quinto dominio, aportará funciones de detección y prevención de ataques (ADP) y puntos de control que se desarrollarán a través del proyecto IoTAC. En los mecanismos de ADP se aplicarán algoritmos avanzados y redes neuronales aleatorias de densidad profunda, para obtener un mejor rendimiento predictivo con una menor demanda de recursos computacionales.

Mientras, los puntos de control se utilizarán para introducir nuevas contramedidas de seguridad, una técnica que cuando se detecta un ataque, el defensor puede interrumpir disimuladamente las actividades del sistema de manera aleatoria que el atacante no puede entender, y reiniciar el sistema protegido después de un retraso aleatorio desde un punto operativo seguro que se estableció en el punto de control más reciente.

Por último, el sistema de monitorización de tiempo de ejecución (RMS) se encargará de recopilar los datos relacionados con la seguridad en tiempo real de los componentes o aplicaciones del sistema IoT y de almacenar la información para su posterior análisis.

Validación del modelo de seguridad de IoTAC

Finalizado el nuevo modelo de seguridad de IoTAC, éste se validará en cuatro casos de uso: consumidor, industrial/comercial, aerotransporte y automotriz. En la valoración se contempla la evaluación del rendimiento operativo, el cumplimiento de la seguridad medido por las plataformas SSD y SAM, así como la medición de las mejoras de seguridad en los sistemas heredados.

En el caso de uso del consumidor, la validación se llevará a cabo en la vivienda inteligente CERTH/ITI nZEB, ubicada en Grecia, un espacio que se asemeja a un edificio doméstico real, donde los ocupantes pueden experimentar escenarios de vida reales mientras exploran varias tecnologías innovadoras basadas en IoT con servicios proporcionados de energía, salud, big data, robótica e inteligencia artificial (IA).

La plataforma PragmaIoT, que proporciona acceso a todos los servicios, se utilizará como un banco de pruebas a pequeña escala para evaluar la plataforma SSD propuesta. El nivel de seguridad de las aplicaciones y servicios de PragmaIoT se mejorará solucionando los problemas de seguridad identificados y aplicando las recomendaciones proporcionadas por la plataforma SSD.

El proyecto IoTAC ofrecerá un nuevo modelo de seguridad que permite reducir los ataques cibernéticos en el sistema IoT, al tiempo que garantiza la seguridad de los datos privados que maneja el sistema.